En noviembre de 2025, la ciberseguridad empresarial enfrenta una amenaza que ya no pertenece a la ciencia ficción: los deepfakes se han consolidado como uno de los vectores de ataque más sofisticados y peligrosos del panorama digital. Según el informe de QBE, casi el 10% de los ciberataques exitosos en 2024 implicaron el uso de deepfakes, consolidándose como herramienta clave en campañas de ingeniería social y fraude corporativo. Para las empresas españolas, que ocupan el quinto lugar mundial en víctimas de cibercrimen, esta amenaza representa un riesgo inminente que exige medidas preventivas inmediatas.

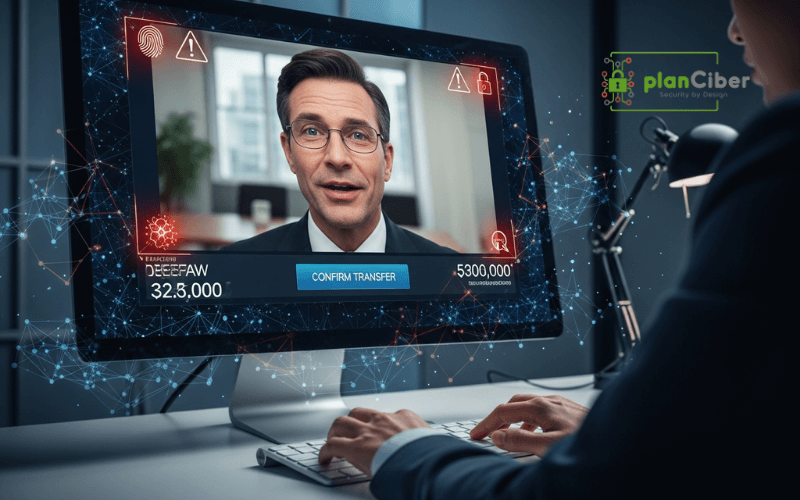

Los medios sintéticos generados por inteligencia artificial han evolucionado desde curiosidades tecnológicas hasta armas precisas en manos de ciberdelincuentes organizados. La democratización de herramientas de IA generativa ha eliminado las barreras técnicas que antes protegían a las organizaciones: crear un video convincente de un CEO solicitando una transferencia urgente ya no requiere conocimientos avanzados ni equipos costosos. Esta realidad transforma radicalmente el perímetro de seguridad empresarial, donde la confianza en comunicaciones aparentemente legítimas puede convertirse en el eslabón más débil de toda la cadena de protección.

El crecimiento exponencial de esta amenaza queda reflejado en cifras contundentes: los intentos de fraude con deepfakes han crecido un 2.137% en los últimos tres años según Signicat, mientras que el volumen global de deepfakes se multiplicó por diez entre 2022 y 2023 según Sumsub. En España, más del 60% de los ciberataques en 2025 se inician a través de técnicas de phishing potenciadas con IA generativa, y el 53% de los fraudes biométricos se realizan mediante fotos falsas colocadas en pantallas. Estamos ante una crisis que requiere comprensión profunda, estrategias preventivas robustas y una respuesta coordinada entre tecnología y factor humano.

Qué son los deepfakes y por qué representan una amenaza crítica

Un deepfake es contenido multimedia sintético generado mediante algoritmos de inteligencia artificial, específicamente a través de redes generativas adversarias (GAN), que replica de manera extremadamente realista la apariencia, voz y comportamientos de personas reales. A diferencia de la manipulación audiovisual tradicional, los deepfakes utilizan aprendizaje profundo para crear imitaciones tan convincentes que resultan prácticamente indistinguibles de grabaciones auténticas, incluso para observadores entrenados.

La tecnología detrás de los deepfakes funciona mediante dos redes neuronales que trabajan en oposición: una genera el contenido falso mientras la otra lo evalúa y detecta imperfecciones. Este proceso iterativo continúa hasta que la red generadora produce resultados tan realistas que la red discriminadora no puede distinguirlos de contenido auténtico. El resultado es contenido sintético capaz de replicar microexpresiones faciales, patrones de habla, entonación vocal y gestos corporales con asombrosa precisión.

Dato crítico: Según el informe 2025 Threat Hunting Report de CrowdStrike, el grupo norcoreano Famous Chollima utilizó GenAI para elaborar currículums falsos y mantener entrevistas manipuladas con deepfakes, logrando infiltrarse en más de 320 organizaciones en los últimos 12 meses.

La peligrosidad de los deepfakes en el contexto empresarial radica en su capacidad para explotar la confianza organizacional. Los protocolos de seguridad tradicionales están diseñados para detectar accesos no autorizados y malware, pero resultan completamente ineficaces ante un ataque que utiliza la identidad legítima de un directivo para solicitar acciones aparentemente rutinarias. Cuando un empleado recibe una videollamada de su CFO solicitando una transferencia urgente, todos los sistemas técnicos de seguridad funcionan correctamente mientras el fraude se ejecuta en el nivel más vulnerable: la confianza humana.

Tipos de deepfakes utilizados en ciberataques empresariales

Deepfakes de video en tiempo real

La manipulación de video en tiempo real representa la evolución más sofisticada de los deepfakes. Herramientas como las desarrolladas por NCC Group permiten generar voces falsas instantáneamente con solo un clic en una página web, eliminando las demoras que caracterizaban a soluciones anteriores. Estas tecnologías funcionan incluso con micrófonos de baja calidad como los integrados en computadoras portátiles y teléfonos móviles, democratizando completamente el acceso a capacidades de suplantación antes reservadas a actores con recursos significativos.

En videollamadas corporativas, los atacantes pueden superponer en tiempo real la imagen de un directivo sobre su propia figura, sincronizando movimientos faciales y expresiones con precisión milimétrica. El caso más emblemático ocurrió en Arup, la empresa de arquitectura que diseñó la Ópera de Sídney: un empleado financiero en Hong Kong participó en una videollamada con múltiples «ejecutivos» que resultaron ser deepfakes, realizando 15 transferencias por más de 25 millones de dólares antes de descubrir el fraude.

Clonación de voz deepfake (vishing)

La clonación de voz mediante IA permite replicar la voz de cualquier persona con solo minutos de audio de muestra. Esta técnica, conocida como vishing cuando se utiliza en ataques de ingeniería social, ha demostrado ser particularmente efectiva en el contexto empresarial. Herramientas como Respeecher y ElevenLabs permiten generar audios tan convincentes que replican no solo el timbre vocal sino también patrones de habla, pausas naturales y particularidades idiomáticas de la persona suplantada.

El intento de fraude contra Ferrari en julio de 2024 ejemplifica perfectamente esta amenaza. Ciberdelincuentes crearon una clonación de voz del CEO Benedetto Vigna, incluyendo su característico acento del sur de Italia, para contactar al departamento financiero solicitando una transferencia de alto monto. Afortunadamente, un empleado cauteloso formuló una pregunta específica que la IA no pudo responder correctamente, desbaratando el ataque. Este caso demuestra que incluso las tecnologías más avanzadas tienen limitaciones que pueden explotarse mediante protocolos de verificación adecuados.

Deepfakes de documentos e identidad sintética

Más allá del audio y video, los deepfakes también se aplican a la falsificación de documentos de identidad y creación de identidades sintéticas completas. Utilizando GANs, los atacantes pueden generar fotos de identificación sintéticas o modificar documentos existentes, creando credenciales falsas capaces de superar verificaciones automatizadas de documentos. Las falsificaciones de documentos digitales aumentaron un 18% según Onfido, mientras que las físicas descendieron un 17%, indicando una migración clara hacia técnicas basadas en IA.

El patrón de ataque «Repeaters» identificado por AU10TIX representa una evolución preocupante: los ciberdelincuentes crean múltiples identidades sintéticas con ligeras variaciones para probar sistemáticamente sistemas de verificación biométrica. Una vez identifican vulnerabilidades específicas, reutilizan estas identidades para ataques a escala, comprometiendo procesos KYC (Know Your Customer) y onboarding digital en sectores financieros y de telecomunicaciones.

Casos reales que demuestran el impacto devastador

Arup: 25 millones de dólares en una videollamada falsa

El caso Arup marca un antes y un después en la historia de los ciberataques corporativos. A principios de 2024, un empleado del departamento financiero de la oficina en Hong Kong recibió lo que parecía una videollamada rutinaria con el director financiero de la empresa en Reino Unido y otros colegas. La reunión parecía completamente legítima: los participantes lucían y sonaban exactamente igual que los ejecutivos reales, manteniendo conversaciones coherentes sobre proyectos en curso.

Durante la llamada, se ordenaron 15 transacciones distintas por un total de 200 millones de HKD (aproximadamente 25 millones de dólares) distribuidas en cinco cuentas bancarias diferentes. Solo después de consultar con la oficina central, el empleado descubrió que todas las personas en esa videollamada habían sido deepfakes generados por IA. Rob Greig, Director de Información de Arup, declaró posteriormente que «el número y la sofisticación de estos ataques han aumentado considerablemente en los últimos meses», reconociendo que enfrentan regularmente fraudes de facturas, estafas de phishing, suplantación de voz en WhatsApp y deepfakes.

Ferrari evita el fraude gracias a protocolos de verificación

No todos los intentos de fraude con deepfakes resultan exitosos, y el caso Ferrari demuestra la importancia de protocolos de verificación robustos. En julio de 2024, el equipo financiero de la escudería recibió una llamada aparentemente del CEO Benedetto Vigna solicitando una transferencia urgente de dinero por un monto millonario. La clonación de voz era tan precisa que incluía el distintivo acento del sur de Italia de Vigna, un detalle que añadía credibilidad a la comunicación.

La diferencia entre este caso y otros exitosos radicó en la respuesta del empleado que recibió la llamada. En lugar de ejecutar inmediatamente la instrucción, formuló una pregunta específica sobre un detalle interno que solo el verdadero CEO conocería. La IA utilizada para el engaño no pudo proporcionar una respuesta correcta, revelando inmediatamente la naturaleza fraudulenta de la llamada. Ferrari no solo evitó pérdidas millonarias, sino que utilizó el incidente para reforzar la capacitación en ciberseguridad de todos sus colaboradores, estableciendo nuevos protocolos de verificación para comunicaciones financieras sensibles.

WPP y el intento de suplantación del CFO

WPP, una de las mayores empresas de publicidad del mundo, enfrentó un sofisticado intento de estafa que combinaba múltiples técnicas de deepfake. Los criminales crearon una cuenta falsa de WhatsApp, utilizaron audios manipulados del CFO Mark Read y recurrieron a material extraído de YouTube para construir una identidad digital convincente. El objetivo era organizar una reunión virtual donde podrían solicitar transferencias de dinero y acceso a datos confidenciales de la compañía.

Afortunadamente, la campaña no tuvo éxito gracias al estado de vigilancia y la capacitación que WPP había implementado tras incidentes previos. Los colaboradores detectaron inconsistencias en los patrones de comunicación y activaron protocolos de verificación antes de comprometer información o recursos. Este caso subraya la importancia de mantener a los equipos constantemente actualizados sobre las últimas técnicas de ataque y fomentar una cultura organizacional donde reportar dudas o comportamientos extraños esté completamente normalizado y valorado.

El panorama español: estadísticas y vulnerabilidad específica

España ocupa el quinto lugar mundial como país más afectado por el cibercrimen según datos de 2024, con pérdidas que duplicaron las registradas en 2023. El Instituto Nacional de Ciberseguridad (INCIBE) reportó más de 120.000 incidentes relacionados con ransomware durante el pasado año, mientras que las campañas de phishing dirigidas a pymes y usuarios aumentaron un 35% respecto a 2023. Este contexto de alta vulnerabilidad se agrava con la incorporación de deepfakes como vector de ataque adicional.

En el contexto español específico, más del 60% de los ciberataques en 2025 se inician a través de phishing potenciado con IA generativa según ElDerecho.com. El 53% de los fraudes biométricos en España se realizan mediante fotos falsas colocadas en pantallas, y el país lidera el ranking europeo con un aumento del 96% en riesgo de spyware según el Gen Threat Report del primer trimestre de 2025. Estos datos sitúan a las empresas españolas en una posición de especial vulnerabilidad ante ataques que combinan múltiples técnicas, incluidos deepfakes.

Impacto económico en España: Las pérdidas ocasionadas por ciberataques ascendieron a niveles alarmantes, con más del 70% de los ataques dirigidos específicamente a PYMES. Un dato devastador: el 60% de las pequeñas y medianas empresas que sufren un incidente grave cierran en los seis meses siguientes.

Casos recientes en territorio español demuestran que ningún sector está a salvo. Telefónica sufrió al menos dos ataques importantes en 2025, comprometiendo primero su sistema de ticketing interno y posteriormente sufriendo una brecha de datos masiva que expuso registros de millones de clientes. El Corte Inglés fue víctima de un ataque a su cadena de suministro que comprometió datos personales de titulares de su tarjeta de compra. Administraciones públicas como el Ayuntamiento de Badajoz quedaron paralizadas por ransomware del grupo LockBit, mientras instituciones gubernamentales enfrentaron campañas de denegación de servicio por grupos hacktivistas prorrusos.

El 90% de los consumidores españoles experimentó intentos de fraude en 2024 según datos de ciberseguridad, superando el 85% registrado en 2023. El impacto económico se distribuye de manera preocupante: el 61% de las víctimas reportaron pérdidas inferiores a 500 euros, mientras que un 12% señaló pérdidas superiores a 5.000 euros. Esta democratización del cibercrimen, donde tanto grandes corporaciones como usuarios individuales resultan afectados, subraya la necesidad urgente de medidas preventivas comprehensivas que incluyan capacitación específica sobre deepfakes y medios sintéticos.

Cómo funcionan técnicamente los deepfakes

La tecnología detrás de los deepfakes se basa fundamentalmente en Redes Generativas Adversarias (GANs), un sistema de aprendizaje automático donde dos redes neuronales compiten entre sí. La primera red, llamada «generadora», crea contenido sintético mientras la segunda, denominada «discriminadora», intenta determinar si el contenido es real o falso. Este proceso adversarial continúa iterativamente: cada vez que la red discriminadora detecta una falsificación, la red generadora aprende de ese feedback y mejora su capacidad de engaño.

El entrenamiento de un modelo deepfake requiere grandes cantidades de datos de la persona objetivo. Los algoritmos analizan miles de imágenes y horas de video para aprender patrones faciales, expresiones, movimientos característicos y particularidades vocales. Cuanto mayor sea el conjunto de datos de entrenamiento, más convincente será el resultado final. Esta es la razón por la cual figuras públicas con abundante material disponible en internet resultan objetivos más fáciles para deepfakes de alta calidad.

Las Redes Neuronales Convolucionales (CNN) juegan un papel crucial en el reconocimiento y replicación de patrones en imágenes, particularmente rasgos faciales. Estas redes procesan información visual en capas sucesivas, identificando desde características básicas como bordes y texturas hasta patrones complejos como estructuras faciales completas. La combinación de CNN para análisis visual con GANs para generación de contenido permite crear deepfakes que replican no solo la apariencia estática sino también dinámicas de movimiento y expresión facial.

Los modelos de síntesis de voz utilizan arquitecturas de aprendizaje profundo similares pero especializadas en audio. Herramientas como WaveNet pueden generar muestras de audio extremadamente realistas aprendiendo directamente de formas de onda sin procesar. La clonación de voz moderna requiere sorprendentemente poco material de entrada: algunas tecnologías pueden crear réplicas convincentes con solo 3-5 minutos de audio de muestra, aunque resultados de calidad profesional típicamente requieren entre 15-30 minutos de grabaciones claras.

Detección de deepfakes: herramientas y técnicas disponibles

Análisis basado en inteligencia artificial

Reality Defender representa una de las soluciones más avanzadas disponibles actualmente, empleando múltiples modelos de IA trabajando simultáneamente para analizar patrones de voz, microexpresiones faciales e irregularidades en el renderizado de video. Su capacidad de detección en tiempo real permite identificar deepfakes mientras ocurren, proporcionando alertas instantáneas durante videollamadas o transmisiones. La plataforma ofrece API y SDK para integración en cualquier aplicación, con paquetes gratuitos que permiten hasta 50 escaneos mensuales de audio o imagen para empresas que desean probar la tecnología.

Sin embargo, ninguna herramienta de detección ofrece precisión absoluta. Estudios de Quantum Cyber AI revelan que incluso las mejores tecnologías pueden fallar en la detección del 35% al 50% de los deepfakes más sofisticados. Esta limitación existe porque la generación de contenido falso también evoluciona constantemente: actualmente es posible crear en segundos un video de alta calidad con sincronización labial perfecta en múltiples idiomas. El World Economic Forum advierte que ningún método es infalible, especialmente cuando los deepfakes logran superar incluso autenticaciones biométricas avanzadas.

Análisis de inconsistencias fonema-visema

Investigadores de las universidades de Stanford y California desarrollaron una técnica innovadora basada en la detección de desajustes entre fonemas y visemas. Los visemas representan las formas que adopta la boca al producir diferentes sonidos, mientras los fonemas son las unidades sonoras del habla. En deepfakes, frecuentemente existe una ligera desincronización entre el audio y el movimiento labial correspondiente, especialmente en sonidos específicos que requieren posiciones bucales muy precisas.

La herramienta Phoneme-Viseme Mismatch utiliza algoritmos avanzados de IA para analizar videos cuadro por cuadro, comparando sistemáticamente el movimiento de la boca con las palabras habladas. Cuando detecta inconsistencias que caen fuera de los parámetros normales de variación humana, señala el contenido como potencialmente manipulado. Esta aproximación resulta particularmente efectiva contra deepfakes generados rápidamente o con recursos limitados, donde la sincronización perfecta resulta técnicamente más desafiante.

Microsoft Video Authenticator y verificación de procedencia

Microsoft Video Authenticator analiza fotos y videos proporcionando un índice de confianza en tiempo real que indica la probabilidad de manipulación artificial. La herramienta examina la frontera imperceptible entre píxeles y sutiles cambios en escala de grises que resultan invisibles para el ojo humano pero delatan la intervención algorítmica. Microsoft ha probado exitosamente esta tecnología con modelos líderes para entrenar sistemas de detección, estableciendo alianzas estratégicas con organizaciones como AI Foundation, BBC y The New York Times para garantizar adopción responsable y amplia.

El estándar C2PA (Coalition for Content Provenance and Authenticity) representa un enfoque complementario basado en verificación de procedencia. Utiliza marcas de agua digitales respaldadas por blockchain para certificar la autenticidad de contenido multimedia desde el momento de su creación. Cada imagen, audio o video recibe una firma criptográfica que documenta su origen, modificaciones posteriores y cadena de custodia completa. Sin embargo, la adopción de C2PA sigue siendo limitada debido a falta de estandarización global y resistencia de algunas plataformas para implementarlo, ralentizando su despliegue masivo.

Estrategias de prevención para empresas

Implementación de protocolos de verificación multinivel

La verificación multinivel constituye la primera línea de defensa contra deepfakes. Empresas deben establecer protocolos donde transferencias financieras superiores a umbrales específicos requieran confirmación a través de múltiples canales independientes. Por ejemplo, una solicitud recibida por videollamada debe confirmarse mediante llamada telefónica al número registrado oficialmente, seguida de verificación por email desde direcciones corporativas autenticadas y finalmente validación presencial o mediante código de seguridad rotativo solo conocido por personal autorizado.

Ferrari implementó exitosamente palabras clave o códigos internos como método extra de validación tras su intento de fraude. Estos códigos cambian periódicamente y solo son conocidos por personal específico de cada departamento. Cuando un directivo solicita una acción sensible, el empleado debe requerir el código correspondiente al contexto. Esta técnica simple pero efectiva resulta imposible de superar para deepfakes que, por sofisticados que sean, no tienen acceso a información confidencial actualizada fuera del sistema.

Recomendación crítica: Nunca autorizar pagos o compartir información confidencial basándose únicamente en una llamada o videollamada, sin importar cuán legítima parezca. Siempre activar protocolos de verificación alternativos.

Formación continua y cultura de ciberseguridad

La capacitación específica sobre deepfakes debe convertirse en componente obligatorio de programas de formación en ciberseguridad corporativa. Los empleados necesitan comprender no solo qué son los deepfakes sino también cómo identificar señales sutiles de manipulación: inconsistencias en iluminación, artefactos digitales alrededor de bordes faciales, parpadeo antinatural o ausente, desincronización labial sutil, o pausas y transiciones vocales ligeramente robóticas. Ejercicios prácticos con ejemplos reales y simulados ayudan a desarrollar intuición crítica.

Promover una cultura de ciberalerta donde reportar dudas o comportamientos extraños esté normalizado resulta fundamental. Los empleados deben sentirse seguros y valorados al cuestionar comunicaciones inusuales, incluso cuando aparentemente provienen de altos directivos. WPP y Ferrari demostraron que sus empleados estaban capacitados para confiar en sus instintos y activar protocolos de verificación cuando algo no parecía completamente correcto, evitando fraudes millonarios.

Tecnologías de autenticación avanzada

Autenticación multifactor (MFA) robusta debe implementarse obligatoriamente para todos los accesos a sistemas sensibles y particularmente para autorizaciones financieras. Sin embargo, la autenticación biométrica tradicional (reconocimiento facial o vocal) resulta vulnerable precisamente ante deepfakes sofisticados. Por ello, empresas deben complementar MFA con factores que los deepfakes no puedan replicar: tokens físicos hardware, análisis de comportamiento de escritura, patrones de uso de dispositivos y geolocalización contextual.

Herramientas de detección integradas en canales corporativos representan una capa defensiva proactiva. Vodafone Empresas presentó en ENISE 2025 soluciones que combinan monitorización continua con sistemas de detección avanzada específicamente diseñados para identificar deepfakes en comunicaciones empresariales. Estos servicios analizan telemetría de red, instalan endpoints correspondientes y siguen procedimientos de respuesta proporcionales basados en recomendaciones de organismos como NIST y MITRE.

Regulación y marco legal europeo frente a deepfakes

La Unión Europea está desarrollando marco regulatorio específico para abordar la amenaza de deepfakes y contenido sintético malicioso. El Reglamento de Inteligencia Artificial (UE 2024/1689) establece requisitos de transparencia para sistemas de IA que generan o manipulan contenido, obligando a desarrolladores a implementar marcas de agua técnicas que identifiquen material sintético. Para sistemas clasificados como alto riesgo, las obligaciones de ciberseguridad incluyen específicamente resistencia contra ataques adversariales diseñados para comprometer su funcionamiento.

El Reglamento de Ciberresiliencia complementa esta protección estableciendo que productos con elementos digitales que cumplan sus requisitos esenciales de ciberseguridad también satisfacen automáticamente requisitos del AI Act cuando dichos requisitos estén contemplados en la Declaración UE de Conformidad. Esta sinergia normativa permite a fabricantes de productos con IA y desarrolladores de sistemas unificar procesos de cumplimiento, optimizando recursos mientras garantizan protección robusta contra deepfakes y otras amenazas basadas en IA.

En Estados Unidos, el TAKE IT DOWN Act recientemente aprobado exige la eliminación de contenido íntimo no consensuado, incluidos videos deepfake, otorgando herramientas legales a víctimas para exigir su retiro inmediato. Paralelamente se discute la creación de un registro global de trazabilidad de contenidos audiovisuales generados por IA. Estas iniciativas marcan tendencia hacia responsabilización de plataformas y creadores de herramientas, estableciendo consecuencias legales para quienes faciliten o distribuyan deepfakes maliciosos.

No obstante, la efectividad de la regulación enfrenta desafíos significativos. Los deepfakes pueden crearse y distribuirse desde cualquier jurisdicción, dificultando aplicación legal transfronteriza. Herramientas de código abierto como DeepFaceLab permanecen legalmente disponibles pues tienen usos legítimos en industrias de entretenimiento y educación. El verdadero reto consiste en equilibrar innovación tecnológica con protección contra uso malicioso, sin sofocar desarrollo legítimo de IA mientras se establecen barreras efectivas contra ciberdelincuentes.

El rol de la inteligencia artificial en la defensa

Paradójicamente, la misma tecnología que permite crear deepfakes representa nuestra mejor defensa contra ellos. Sistemas de IA defensiva pueden procesar y analizar volúmenes masivos de datos en tiempo real, identificando patrones anómalos imperceptibles para analistas humanos. El 89% de las organizaciones considera imprescindible adoptar soluciones de protección basadas en IA para cerrar la brecha existente entre capacidades de ataque y defensa según el informe State of Ransomware 2025 de CrowdStrike.

Las soluciones SOAR (Security Orchestration, Automation and Response) integran detección de amenazas automatizada con capacidades de respuesta orquestada. Cuando un sistema identifica potencial deepfake en comunicación corporativa, SOAR puede automáticamente aislar la amenaza, alertar al equipo de seguridad, documentar el incidente y ejecutar protocolos predefinidos de mitigación, todo en segundos. Esta velocidad de respuesta resulta crítica considerando que atacantes modernos operan con «velocidad de máquina», ejecutando campañas transversales y persistentes.

El análisis de comportamiento basado en IA establece perfiles normales de comunicación y transacción para cada usuario y departamento. Cuando ocurre una desviación significativa, como solicitud financiera inusual o acceso a sistemas desde ubicación inesperada, el sistema genera alertas automáticas independientemente de que las credenciales técnicas sean correctas. Esta aproximación detecta deepfakes no por sus características técnicas sino por el comportamiento anómalo que desencadenan, añadiendo capa defensiva complementaria a detección directa de contenido sintético.

Futuro de los deepfakes: evolución y contramedidas

La trayectoria tecnológica indica que deepfakes continuarán volviéndose más sofisticados y accesibles. Sumsub proyecta que para 2027, si la tendencia actual continúa, los deepfakes podrían representar hasta el 7% de la actividad fraudulenta global, mientras que Deloitte Center for Financial Services estima pérdidas por fraude en Estados Unidos alcanzando 40 mil millones de dólares. El mercado de deepfakes tiene actualmente valor estimado de 534 millones de dólares y podría llegar a 5.134 millones para 2030, indicando industrialización completa de esta tecnología.

La evolución hacia deepfakes multimodales combina simultáneamente video, audio y texto generado por IA en experiencias sintéticas comprehensivas. Campañas futuras podrían orquestar múltiples deepfakes coordinados: emails aparentemente del CEO, seguidos de videollamada de confirmación del CFO y mensaje de WhatsApp del director de operaciones, todo sintético pero perfectamente sincronizado y contextualizado. Esta sofisticación multinivel desafía protocolos de verificación simples, requiriendo estrategias defensivas igualmente multidimensionales.

Las contramedidas evolucionan paralelamente. Tecnologías de detección de próxima generación utilizan algoritmos resistentes a computación cuántica y arquitecturas avanzadas de IA que analizan miles de puntos de datos en milisegundos, midiendo desde patrones de flujo sanguíneo subcutáneo hasta coherencia de respuestas neuronales en microexpresiones. Sistemas emergentes de «provenance» basados en blockchain prometen cadena de custodia inmutable para contenido auténtico, aunque su adopción masiva enfrenta obstáculos técnicos y comerciales significativos.

El factor humano permanecerá crítico independientemente de avances tecnológicos. Curiosamente, investigaciones demuestran que humanos entrenados siguen siendo más confiables que muchos algoritmos para detectar ciertos tipos de deepfakes, particularmente cuando pueden combinar intuición contextual con observación técnica. La clave radica en equipos híbridos donde tecnología de detección avanzada complementa juicio humano informado, creando defensa multicapa que resulta significativamente más robusta que cualquier aproximación individual.

Conclusión: una amenaza presente que exige acción inmediata

Los deepfakes han trascendido definitivamente la categoría de amenaza futura para consolidarse como uno de los vectores de ataque más peligrosos del panorama actual de ciberseguridad empresarial. Con casi el 10% de ciberataques exitosos involucrando deepfakes en 2024 y un crecimiento del 2.137% en intentos de fraude en tres años, ninguna organización puede permitirse ignorar esta realidad. Para empresas españolas, que ocupan el quinto lugar mundial en víctimas de cibercrimen, la urgencia resulta aún mayor.

La democratización de herramientas de IA generativa ha eliminado las barreras que anteriormente limitaban estos ataques a actores sofisticados con recursos significativos. Cualquier ciberdelincuente con conocimientos básicos puede ahora crear deepfakes convincentes de audio, video o documentos en minutos, utilizando material públicamente disponible como fuente. Esta realidad transforma fundamentalmente el perímetro de seguridad empresarial, donde confianza en comunicaciones aparentemente legítimas puede convertirse en el eslabón más débil de toda la cadena de protección.

La respuesta efectiva requiere aproximación multidimensional que combine tecnología avanzada con factor humano capacitado. Implementación de herramientas de detección basadas en IA, protocolos de verificación multinivel, autenticación multifactor robusta y formación continua del personal constituyen pilares inseparables de una estrategia defensiva comprehensiva. Los casos de Ferrari y WPP demuestran que empleados adecuadamente capacitados pueden prevenir fraudes millonarios simplemente confiando en sus instintos y activando protocolos de verificación cuando algo no parece correcto.

Mirando hacia el futuro, la batalla entre creación y detección de deepfakes continuará intensificándose. Las organizaciones que adopten postura proactiva, invirtiendo en tecnología defensiva mientras cultivan cultura de ciberseguridad donde la vigilancia y el cuestionamiento constructivo sean valores fundamentales, estarán significativamente mejor posicionadas para resistir esta amenaza. El costo de la inacción resulta claro: pérdidas económicas devastadoras, compromisos de datos críticos, daño reputacional severo y, para PYMES, riesgo existencial donde el 60% cierra en seis meses tras incidente grave.

El momento de actuar es ahora. La pregunta ya no es si tu organización enfrentará un intento de ataque con deepfakes, sino cuándo ocurrirá y si estarás adecuadamente preparado para detectarlo y mitigarlo antes de que cause daño irreparable.